Nasıl Yapılır

4 egzotik kimlik avı dolandırıcılığı artıyor. İşte onları nasıl tanımlayacağınız

Sürekli yükselen önemsiz posta filtrelerine ve daha sofistike savunma önlemlerine rağmen, kimlik avı hala siber güvenliğe yönelik en büyük tehditlerden biri ve tanıması giderek zorlaşıyor. Suçlular, e-postalarını formüle etmek için ChatGPT gibi büyük dil modelleri (LLM’ler) kullanıyor, bu da doğru dilbilgisi ve anlaşılabilir cümle yapısına sahip büyük ölçüde hatasız metinlerle sonuçlanıyor.

Bilgisayar korsanları daha gelişmiş hale geldikçe, onları tespit etmek ve oyunun bir adım önünde kalmak için yeni yöntemler öğrenmeniz gerekir. Aşağıda, onları eylemde yakalamanın birkaç yolunu paylaşacağız ve umarım dolandırıcılıklarına avlanmaktan kaçınacağız.

Daha fazla okuma: 2024’te dikkat etmek için en iyi 9 avlanma dolandırıcılığı

AI hesaplarından kimlik avı

Barracuda Networks, ücretli ChatGPT hesaplarına erişim çalmaya çalışan yeni kimlik avı e -postalarına dikkat çekiyor. Bunlar şu anda yüksek talep görüyor.

İdg

ChatGPT veya Google Gemini gibi AI hizmetleri şirketler için rutin yazışma veya faturalama maliyetlerini azaltmalarını sağladıkları için giderek daha önemli hale geliyor. CHATGPT üreticisi olan AI Open ve Google bu nedenle belirli sayıda sorgu yapıldıktan sonra kullanım için para talep edin.

Güvenlik şirketi Barracuda Networks, ücretli ChatGPT hesaplarına erişim çalmak amacıyla kapsamlı bir kimlik avı kampanyası başlatıldığını bildirdi.

Suçlular, açık AI’dan geldiğini iddia eden e -postalar gönderiyorlar. E -postalarında, aylık ödemeyi borçlandıramadıklarını açıklarlar. Alıcı şimdi hesap bilgilerini yedi gün içinde güncellemelidir, aksi takdirde chatgpt’e erişimi kaybederler.

E -postadaki bir düğme, hesap detaylarını girmek için çevrimiçi bir forma yol açar. Bu tür veriler, internetteki karanlık kanallar aracılığıyla kolayca satılabilir.

Akış hesapları

Dolandırıcılar genellikle Netflix veya Disney gibi akış hizmetleri için giriş bilgilerini çalmaya çalışır. Son aylarda, Netflix hesaplarından veri isteyen birkaç kimlik avı e -postası dalgası olmuştur. Bu tür hesapların para kazanması özellikle kolaydır ve bu nedenle suçlular arasında popülerdir.

Kullanıcılar, ödeme ayrıntılarını güncellemelerini isteyen bir akış hizmetinden olduğunu iddia eden bir e -posta alır. Aksi takdirde, hesapları birkaç gün içinde engellenir. E -postada, hesaplarına yol açan bir düğme veya bağlantı görürler. İlişkili web sitesinde, bir form erişim verilerini girmelerini beklemektedir.

E -posta, çoğu durumda sadece gönderenin adresine bakarak tanınabilen bir dolandırıcıdan gelir. Sadece birkaç kimlik avı gönderen e -posta adresini oluşturma zahmetine giriyor (bunun için teknik terim “sahtekarlık” dır.)

Akış sağlayıcısından bir forma yol açan e -postadaki düğmenin veya bağlantının, aslında bir veya iki saniye için fareye işaret ederek bağlandığını kolayca bulabilirsiniz.

Bunlar ve diğer kimlik avı e -postaları için tipik olarak acil olmalarıdır. Mağdurların genellikle sorunu çözmek için sadece iki veya üç günü vardır. Veya failler hesabın zaten engellendiğini ve e -posta alıcısının yeniden etkinleştirmek için hızlı hareket etmesi gerektiğini iddia ediyor. Bu şekilde, failler kurbanlarının iki kez düşünmemesi için zaman baskısı oluştururlar.

Smishing bir veba haline geliyor

Bir kimlik avı denemesi kısa mesaj yoluyla gönderildiğinde, buna koklayan. Yeni smaching dalgaları torun numarasını kullanıyor. Bu durumda metin şöyle yazıyor: “Merhaba baba, bu benim yeni numaram. Bana whatsapp üzerine yazabilir misin? “

Alıcı gerçekten iletişim kurarsa, genellikle bir kaza veya başka bir acil durum hakkında bir cevap alırlar. Diğer tarafta kim olursa olsun “yardım etmek” için, alıcının büyük bir toplamı belirli bir hesaba aktarması gerekecektir.

Şifre Yöneticisi

Şifre yöneticilerinin şifreli tonozlarına erişim, suçlular için özellikle değerlidir.

Ana şifreye dokunmayı başarırlarsa, banka hesaplarından çevrimiçi gönderenlere ve akış hizmetlerine, e -posta hizmetleri ve telefon sağlayıcılarıyla hesaplara kadar her türlü giriş verisine ücretsiz erişime sahiptirler.

Dolandırıcılar, Parola Yöneticisi LastPass için ana şifreye erişmeye çalışır. Bu, onlara depolanan tüm şifrelere ve erişim verilerine ücretsiz erişim sağlayacaktır.

İdg

2024 ilkbaharında suçluların yeni bir yaklaşımı bilindi.

Web sitelerinde giriş formları oluşturmayı ve sözde sahibi şirketlerin logolarını eklemeyi çok kolaylaştıran kimlik avı kitleriyle çalışıyorlar. Bu kitler, hizmet olarak kimlik avı tekliflerinin bir parçası olarak suç grupları tarafından çevrimiçi olarak dağıtılmaktadır.

Belirli durumda, şifre yöneticisinin oturum açma sayfası LastPass böyle bir kit kullanılarak yeniden yaratıldı. Saldırganlar daha sonra, kaydedilen bir mesajın yeni bir cihazın LastPass hesabına erişmeye çalıştığını açıkladığı otomatik bir dizi çağrı başlattı.

Arayandan “1” tuşuna basarak erişim yetkisi vermesi veya “2” tuşuna basarak engellemesi söylendi. “2” i aradılarsa, iddia edilen bir müşteri hizmetleri çalışanından bir çağrı alacaksınız.

Çağrı, e -posta adresini isteyen gerçek bir kişiden gelir ve daha sonra kurbana ana şifrenin nasıl sıfırlanacağına dair talimatları içeren bir e -posta gönderir.

Bu e -posta, müşterinin önceki ana şifrelerini girmesi istendiği suçlunun web sitesine bağlanır. Suçlular bu şifreye sahip olur olmaz, LastPass’a giriş yaparlar ve sahibinin telefon numarasını ve e -posta adresini artık erişemeyecek şekilde değiştirirler.

Sahtekâr ve kurbanları arasındaki ilk temas telefonla olduğu için, bu yöntem Vishing olarak bilinir. veya sesli kimlik avı.

Burada da suçlular, aradıkları insanların düşünmek için zamanları olmayacak şekilde hızını itiyorlar. Parola yöneticileri genellikle önemli hesaplar için çok sayıda erişim verisini sakladığından, bunları iki faktörlü kimlik doğrulama ile güvence altına almanız veya bir passey ile bir giriş ayarlaması önerilir.

Paypal ve Klarna

Veri koruma konusu şimdi halka ulaştı. Birçok kişi, şirketler için müşterilerinin verilerini nasıl ele almaları gerektiği konusunda yasal düzenlemeler olduğunu bilir. Suçlular bundan yararlanıyor.

Ödeme hizmeti sağlayıcısı PayPal’ın logosuna sahip bir e -postada, hesap bilgileri henüz onaylanmadığı için hesabın engellendiğini iddia ederler.

Hesabı engellemek için müşterinin “3DS Çift Yetkilendirmesini” etkinleştirmek zorunda kalacaktır. 3DS kimlik doğrulaması gerçekten mevcut olsa da, PayPal buna 3D güvenli diyor.

Düğmeye tıkladıktan sonra, e -postanın alıcısından telefon numaralarını ve PayPal giriş bilgilerini girmesi istenir. Dolandırıcılar daha sonra aktarım için eksik verileri talep etmek ve hesaplarına ödemeleri yönlendirebilir.

Kimlik avı e -postalarını nasıl güvenilir bir şekilde tanıyabilirim

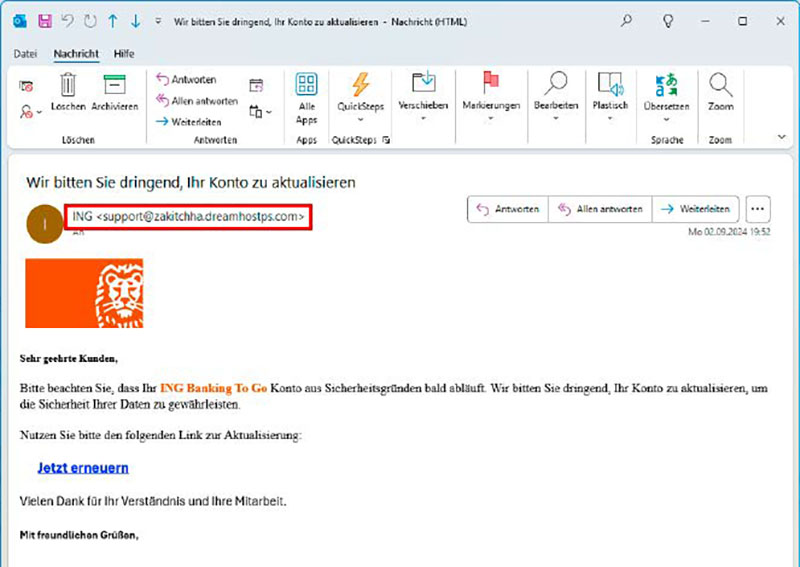

ING Bank’tan bir e -postanın da ing.de alan uzantısı olan bir adrese sahip olması ve [email protected] adresinden gelmemelidir. Bu, kimlik avı olduğuna dair açık bir göstergedir.

İdg

Kimlik avı yüksek finansal kayıplara neden olabilir, bu yüzden dikkatli olun ve gelen e -postalara yakından bakın:

- Kimlik avı mesajları bu günlerde AI sayesinde daha iyi ifade edilebilir, ancak yine de hatasız değildirler. Yabancı dil ifadeleri, yanlış veya eksik selamlama ve olağandışı bir kelime seçimi konusunda şüphelenmelisiniz.

- Bu, faillerin kurbanlarını zaman baskısı altına aldıkları kimlik avı girişimlerine özgüdür. Birkaç saat veya gün içinde ödeme yapmaları veya kişisel detaylar vermeleri istenir, aksi takdirde büyük finansal kayıp, tutuklama veya benzeri tehditlerle karşı karşıyadırlar. Gönderen size ne kadar az zaman verirse, bir kimlik avı e-posta olma olasılığı o kadar yüksek olur.

- E -posta bir düğme veya bağlantı içeriyorsa, fare ile işaret edin (tıklamayın!) Ve yönlendirdiği adresi okuyun. Eğer iddia edilen gönderen şirketin sayfası değilse, muhtemelen bir kimlik avı mesajı ile uğraşıyorsunuz.

- Şüpheli bir e -postanın konu satırını Google’a girin Ve diğer insanların aynı mesajı alıp almadığını görün.

Bir kimlik avı mesajından şüpheleniyorsanız, e -postayı hemen silmeli ve asla yanıt vermelisiniz.

Bu makale başlangıçta kardeş yayınımızda yer aldı Pc ve Almanca tercüme edildi ve yerelleştirildi.